Infrastructure as Code : pourquoi votre infrastructure mérite d’être codée

L’infrastructure ne se clique plus, elle se code

Il y a dix ans, provisionner un environnement de production impliquait d’ouvrir un ticket, d’attendre qu’un administrateur configure manuellement les ressources, puis de croiser les doigts pour que le résultat corresponde à ce qui avait été demandé. Chaque environnement était unique, fragile, impossible à reproduire exactement. Et quand quelque chose cassait, retrouver ce qui avait changé relevait de l’archéologie. Ce temps est révolu.

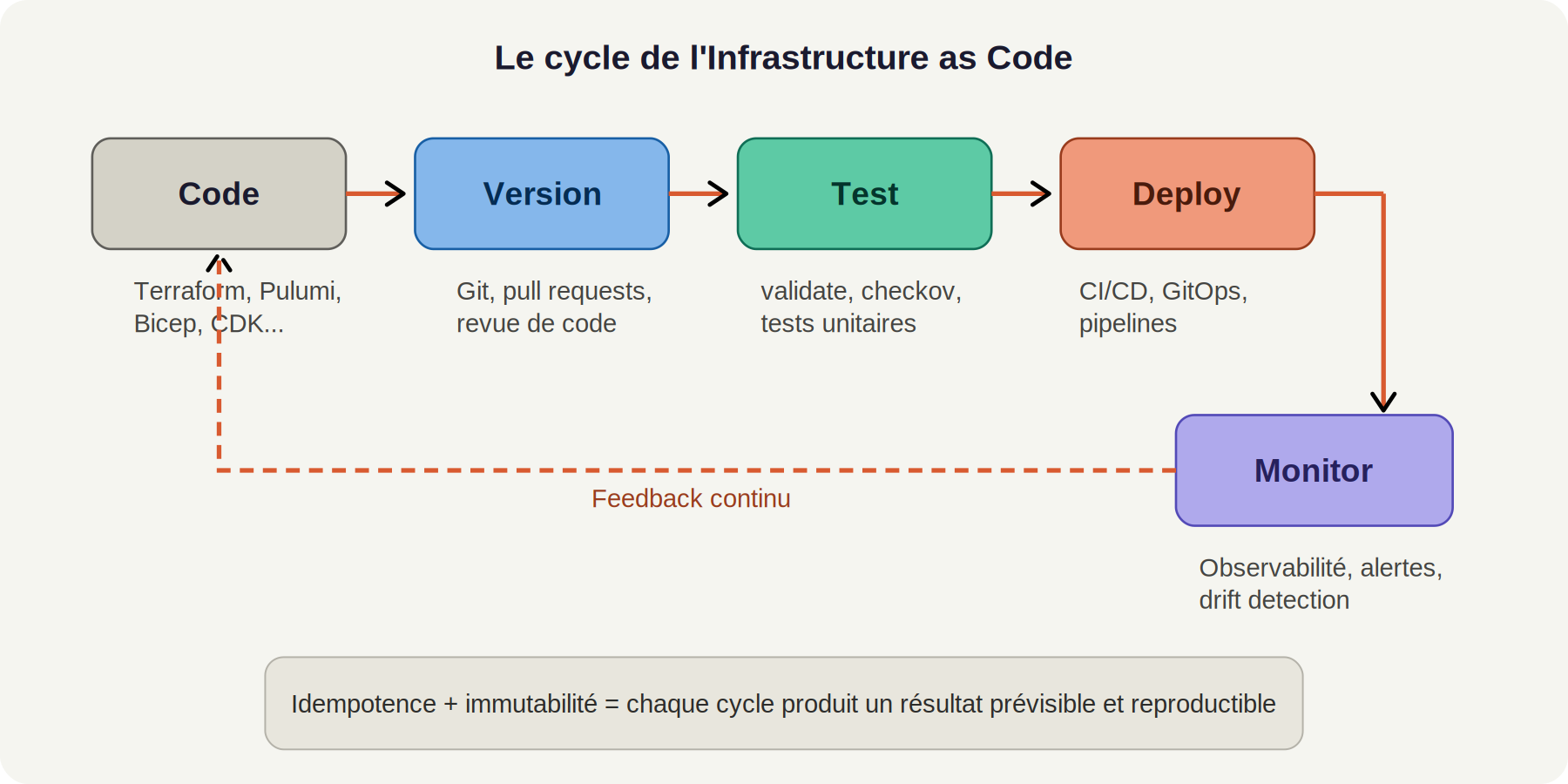

En 2026, des organisations entières déploient leurs environnements de production en quelques minutes à partir de fichiers de configuration déclaratifs. Réseaux, bases de données, clusters de conteneurs, pipelines de monitoring, tout est décrit en code, versionné dans Git, et déployé via des pipelines automatisés. L’Infrastructure as Code (IaC) n’est plus une technique d’optimisation : c’est devenu une nécessité structurelle.

Le marché reflète cette réalité. L’IaC représentait 2,22 milliards de dollars en 2025, en croissance de plus de 28 % par an, avec une projection à près de 13 milliards à l’horizon 2032. Et ce n’est pas un hasard : le programme de recherche DORA (dora.dev), mené depuis plus de dix ans, démontre année après année que les pratiques d’automatisation de l’infrastructure (versionnement, déploiement continu, IaC) sont un facteur causal de performance des équipes technologiques. Autrement dit, l’IaC n’est pas un privilège des équipes performantes : c’est l’une des pratiques qui les rend performantes.

Mais concrètement, qu’est-ce qui rend cette approche si différente d’un simple script d’automatisation ? Quels sont les bénéfices réels pour les équipes et les organisations ? Décryptage.

Deux principes fondateurs : idempotence et immutabilité

L’idempotence : la même cause produit le même effet

Quel que soit le nombre de fois où vous exécutez votre IaC et quel que soit votre état de départ, vous obtiendrez le même état final. C’est le principe d’idempotence, et c’est ce qui rend l’IaC fondamentalement différente d’un script d’automatisation classique.

Un script bash qui crée une ressource échouera ou créera un doublon si vous l’exécutez deux fois. Un outil IaC à état comme Terraform compare l’état souhaité avec l’état réel et n’applique que les changements nécessaires. Cette propriété élimine une source majeure d’anxiété opérationnelle : la peur de réexécuter un déploiement. Elle garantit aussi que votre environnement de staging sera structurellement identique à votre production. Plus de « ça marche chez moi » ou de « c’est différent en prod ».

L’immutabilité : remplacer plutôt que modifier

Au lieu de modifier une infrastructure existante, vous la remplacez par une nouvelle. C’est le principe d’immutabilité, popularisé par quelques pionniers du cloud comme Netflix et rendu concret par des technologies comme Docker et Kubernetes.

L’approche est simple : on ne patche pas un serveur en production, on en déploie un nouveau à partir d’une image testée et validée. Les serveurs cessent d’être des pièces uniques, forgées à la main et impossibles à remplacer ; ils deviennent des composants standardisés, produits à la demande et parfaitement interchangeables. Cela élimine la dérive de configuration, ce phénomène où les environnements divergent silencieusement au fil des modifications manuelles. Selon une étude de l’Enterprise Strategy Group, 44 % des organisations gérant leur infrastructure manuellement sont encore touchées par ce problème. Avec l’immutabilité, chaque changement passe par le pipeline, chaque version d’infrastructure est traçable et reproductible.

Sécurité et conformité by design

Les erreurs de configuration restent l’une des premières causes d’incidents cloud. Stockages ouverts au public, politiques d’identité trop permissives, chiffrement désactivé par mégarde — ces failles sont souvent le résultat de manipulations manuelles non contrôlées. L’IaC change la donne en permettant d’intégrer les contrôles de sécurité directement dans le processus de déploiement, selon le principe du shift-left. Des outils comme Checkov, Trivy ou Terrascan analysent le code d’infrastructure avant même qu’il ne soit appliqué, détectant les violations de politique en amont plutôt qu’en production.

Le Policy as Code va encore plus loin : les règles de conformité (chiffrement obligatoire, restrictions géographiques, étiquetage des ressources) sont elles-mêmes exprimées en code et appliquées automatiquement. Une enquête ISACA de 2026 révèle que 71 % des entreprises citent la documentation de conformité comme moteur principal de la modernisation de leur infrastructure. Avec l’IaC, chaque modification est traçable dans Git, chaque déploiement passe par un pipeline auditable. La conformité cesse d’être un exercice rétrospectif pour devenir une propriété vérifiable en continu : un atout majeur pour les organisations soumises à des référentiels comme ISO 27001, SOC 2, HDS ou RGPD.

Résilience : votre PRA tient dans un repo Git

Quand l’infrastructure est définie en code, le plan de reprise d’activité change de nature. Votre environnement n’est plus un assemblage artisanal qu’il faudrait reconstruire de mémoire : c’est un artefact versionné. Un terraform apply dans une nouvelle région, et vous repartez. Les organisations qui utilisent le provisionnement automatisé réduisent leur temps moyen de reprise de 37 % par rapport à celles qui s’appuient sur des processus manuels, selon une étude de l’Uptime Institute.

C’est aussi de la résilience organisationnelle. L’IaC transforme la connaissance institutionnelle en connaissance technique : le savoir-faire de vos équipes est capturé dans le code, pas uniquement dans les têtes. Si un expert quitte l’entreprise, le code reste, lisible et exécutable.

Collaboration et Platform Engineering

L’IaC crée un langage commun entre développeurs, ops, architectes et équipes sécurité. Le code d’infrastructure passe par les mêmes processus que le code applicatif : pull requests, revues de code, pipelines CI/CD. Un développeur peut proposer une modification d’infrastructure, un ops peut la challenger, et la décision reste traçable. Cette transparence transforme la collaboration : les décisions d’architecture ne sont plus prises unilatéralement dans une console, elles sont discutées et documentées.

Le Platform Engineering amplifie cette dynamique. Les équipes plateformes construisent des modules IaC réutilisables que les développeurs consomment en self-service via des catalogues d’infrastructure. L’objectif va au-delà de la simple abstraction d’un outil comme Terraform : il s’agit de permettre à chaque développeur de déployer des composants d’infrastructure conformes, sécurisés et opérationnels, sans avoir besoin d’une expertise poussée en infrastructure. C’est un changement de modèle : la complexité infra est encapsulée par l’équipe plateforme, et le développeur peut se concentrer sur ce qui est son métier, le code applicatif.

Maîtrise financière : de l’opacité à la visibilité

Le cloud fonctionne sur un modèle de consommation. Les ressources inutilisées, le surprovisionnement et le stockage redondant peuvent faire exploser la facture sans que personne ne s’en rende compte. Quand l’infrastructure est définie en code, l’allocation des ressources devient lisible et auditable. On peut auditer un fichier Terraform pour identifier les instances surdimensionnées. On peut intégrer des garde-fous directement dans les modules : taille maximale des instances, politique de rétention du stockage, extinction automatique des environnements de développement hors heures ouvrées.

Les organisations qui couplent l’IaC avec une démarche FinOps constatent des réductions significatives de leur gaspillage cloud. En rendant chaque ressource déclarée et auditable, l’IaC fournit la visibilité dont le FinOps a besoin pour agir. L’optimisation financière devient systématique plutôt qu’artisanale.

Un écosystème qui converge

L’écosystème s’est considérablement structuré. Terraform reste la référence multi-cloud avec son langage HCL et ses milliers de providers. OpenTofu, son fork open-source porté par la Linux Foundation, gagne en traction pour les organisations attachées à la gouvernance ouverte. Pulumi séduit les développeurs en leur permettant d’utiliser Python, TypeScript ou Go. Côté hyperscalers, AWS CloudFormation et Azure Bicep offrent une intégration native profonde. Fait révélateur : Google Cloud a annoncé la fin de support de Deployment Manager au 31 mars 2026, remplacé par Infrastructure Manager: qui repose sur Terraform. Même les hyperscalers convergent vers les standards ouverts.

La tendance GitOps pousse la logique encore plus loin. Elle consiste à utiliser le repo Git comme source de vérité déclarative de l’infrastructure, avec des opérateurs comme Argo CD ou Flux qui comparent en continu l’état réel au code et déclenchent automatiquement des actions de réconciliation pour maintenir la conformité.

L’IA entre également dans la boucle. Des outils comme Claude Code, GitHub Copilot ou Cursor accélèrent la génération de code d’infrastructure. Google indique déjà que 25 % de son nouveau code est généré par IA. Mais cette vitesse accrue rend d’autant plus indispensables les scans automatisés de sécurité et de conformité dans le pipeline. Coder plus vite ne doit pas signifier déployer moins sûrement.

L’IaC offre aussi un avantage souvent sous-estimé : elle fournit à l’IA un référentiel structuré sur lequel s’appuyer. En cas de panne, une IA peut croiser l’état déclaré de l’infrastructure avec l’état réel pour aider à identifier la cause. En cas d’échec de déploiement, les logs Terraform sont exploitables et précis, là où une erreur dans une console graphique l’est souvent beaucoup moins. Sans IaC, l’IA n’a rien à lire. Le sujet est vaste, et nous l’explorerons en détail dans un prochain article.

L’IaC n’est plus optionnelle

L’Infrastructure as Code a dépassé le stade de l’outil d’optimisation. C’est aujourd’hui une pratique standard sur laquelle se construisent la sécurité, la conformité, l’agilité et la maîtrise financière des environnements cloud. Les équipes qui la maîtrisent déploient plus vite, avec moins d’erreurs et une traçabilité complète. Celles qui ne l’ont pas encore adoptée accumulent de la dette technique et du risque opérationnel.

La question n’est plus « faut-il adopter l’IaC ? » mais « comment bien l’adopter ? ». La réponse passe par un investissement dans les compétences, le choix d’outils adaptés à votre contexte, et une démarche progressive qui embarque l’ensemble des parties prenantes — développeurs, ops, architectes et équipes sécurité. Chez nubo, nous accompagnons nos clients dans cette transformation — de l’évaluation de maturité à l’industrialisation des pratiques.

Nos experts cloud et DevOps peuvent vous aider à évaluer votre maturité IaC et accompagner vos équipes dans la montée en compétences. Contactez-nous pour un échange.